資料來源:

https://learn.microsoft.com/en-us/powershell/module/smbshare/get-smbconnection?view=windowsserver2025-ps

==================

我有強烈可怕的健忘問題,這是幫助自己記憶的網站,記憶了許多個人的事. 收錄許多資訊,防止資料不見或網站消失,供查找留存用。 如:筆記,訊息,記錄,生活,網路小品,趣味之事.... 希望我不要連整個Blog也一起忘記.

***簡單處理方式(懶人包):

1.另針對慢速及停用的增益集內容,若已將增益集設定為”永遠啟用此增益集”。

2.選項部分請選擇【隨時監視這個增益集】。

================

此問題並非是增益集本身的問題造成,微軟Outlook對於其他第三方軟體業者(許多知名軟體公司,也表示請自己手動開啟,如: Cisco,Oracle,Norton,甚至自家Teams,也有可能被關。),也都有可能會發生,自動偵測判斷的機制,自行停用此增益集的問題,其他業者,只能表示請使用者,手動打開這個功能。

資訊來源:

微軟:

第三方業者:

Norton

https://support.norton.com/sp/zh/tw/home/current/solutions/v120037594

Cisco

https://help.webex.com/zh-tw/article/n7iwqy2/%E5%9C%A8-Microsoft-Outlook-%E4%B8%AD%E5%95%9F%E7%94%A8-Webex-Meetings-%E6%A1%8C%E9%9D%A2%E6%87%89%E7%94%A8%E7%A8%8B%E5%BC%8F%EF%BC%88Windows%EF%BC%89=========================

Outlook 增益集的警告

Outlook 增益集和 COM 增益集是程式會在 Outlook 中執行,並執行 Outlook 不提供的動作。例如,如果您使用的密碼管理服務或線上會議服務,包括 Skype,您可能必須協助您透過 Outlook 增益集。

由於增益集是不同的程式,有時候 Outlook COM 增益集可以發生問題的其餘部分 Outlook 速度變慢。這些問題可能因為延遲的事件,例如 Outlook 資料夾,新的電子郵件的送達之間切換開啟行事曆項目等。

============

補充知識:(待測試,但覺得具有可行性)

這是微軟自己提出的解法,針對 [因為 Teams 會議增益集已停用,因此無法在 Outlook 中建立 Teams 會議],提出一個可以自行加入regedit的做法。

問題

當您嘗試在 Outlook 電腦版中建立 Teams 會議時,您發現功能區上缺少該選項。

如果 Teams 會議增益集停用,可能會發生此問題。

狀態:因應措施

Teams 和 Outlook 產品團隊正在修正 Outlook 基於各種效能原因而導致停用 Teams 會議增益集的問題。 最新的組建中包含立即修正程式,並持續努力解決此類別的程式碼變更和工具設定問題。

您可以採取下列步驟來還原 Teams 會議增益集:

在 Outlook 電腦版中,按一下 [檔案> 管理 COM 增益集]。

展開 Microsoft Office 的 Microsoft Teams 會議增益集選項,並選取 [在接下來的 30 天內不要監視此增益集]。 如果該選項無法使用,請選取 [ 一律啟用此增益集]。 然後選取 [ 套用 並 關閉]。

![[慢] 和 [停用增益集] 對話方塊的螢幕擷取畫面](https://support.content.office.net/zh-tw/media/e022ad8a-5f53-4d25-a437-fe5a91fc8098.jpg)

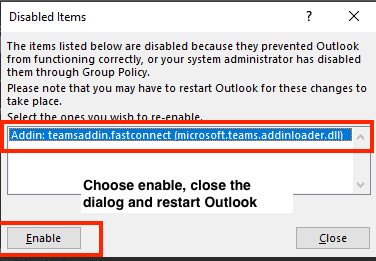

如果上述步驟無法解決問題,請從 [停用的專案] 對話方塊重新啟用增益集。

若要重新啟用 Teams 會議增益集:

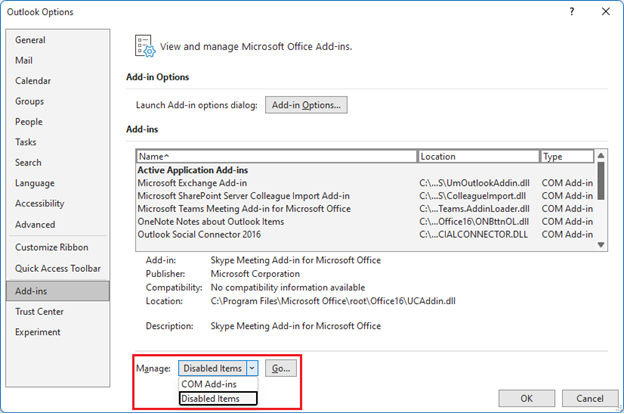

在 Outlook 中,選取 [ 檔案>選項>載入 宏>管理],選取 [停用的專案],然後選取 [移至]。

如果您看到 Teams 列在 [停用的專案] 底下,請選取它,然後選取 [ 啟用]。

重新開機 Outlook 並確認增益集是否正常運作。

另一個協助防止 Outlook 停用 Teams 會議增益集的措施是新增此登錄機碼:

開 啟登錄編輯程式。

移至登錄 Computer\HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Outlook\Resiliency\DoNotDisableAddinList

建立新的 DWORD (32 位) 值:

名稱:TeamsAddin.FastConnect

值:1

資訊來源:

windows的VM或主機可以下 net use 或是 Get-SmbConnection 看有沒有關於連線到NAS storage的資訊. ================================================ 對於linux VM或主機可以下 net...